¿Qué es Emotet?

Emotet es una familia de troyanos bancarios conocida por su arquitectura modular, técnica de persistencia y autopropagación similar a la de los gusanos. Es distribuido a través de campañas de spam utilizando una variedad de disfraces para hacer pasar por legítimos sus adjuntos maliciosos. El troyano es frecuentemente utilizado como un downloader o como un dropper para payloads secundarios potencialmente más dañinos. Debido a su alto potencial destructivo, Emotet fue objeto de un comunicado por parte del CERT de Estados Unidos en julio de 2018.

La nueva campaña

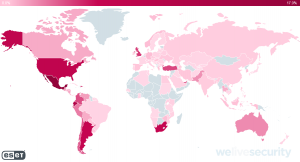

En la campaña de noviembre de 2018, Emotet hizo uso de adjuntos maliciosos en Word y PDF que se presentaban como facturas, notificaciones de pago, alertas de cuentas bancarias, etc, y que simulaban ser de organizaciones legítimas. De manera alternativa, los correos contenían enlaces maliciosos en lugar de adjuntos. Los asuntos utilizados en los correos de la campaña sugieren que los blancos de ataque elegidos son usuarios de países en los que se habla inglés y alemán. La figura 3 muestra la actividad de Emotet en noviembre de 2018 desde la perspectiva de la detección de documentos.

| Resumen del troyano | |

|---|---|

| Nombre | Emotet |

| Tipo | Troyano bancario, gusano de red |

| Fecha de lanzamiento | 2014 |

| Principales países afectados | Alemania, Austria, Suiza, Estados Unidos |

| Nivel de peligro | Alto. Se difunde a través de redes y afecta a todos los ordenadores conectados, roba la información bancaria y puede instalar otros malwares en el sistema |

| Detección antivirus | Mal/Emotet-E, Troj/Inject-CRI, Troj/Agent-AWUQ, Troj/Wonton-ABA, Mal/Generic-S, C2/Generic-B, Mal/Emotet-*, HPmal/Emotet-A, HPmal/Emotet-B, Troj/EmotMem-A, Mal/EncPk-ACW |

| Método de distribución | Emails spam maliciosos que contienen enlaces a URLs que descargan documentos con macros maliciosas |

| Eliminación | Para desinstalar Emotet, instala Reimage y lleva a cabo una comprobación completa del sistema |

Emotet se aprovecha de las débiles contraseñas de administrador y de las vulnerabilidades del sistema, las cuales usa para distribuirse a sí mismo en la red del ordenador. Esta avanzada ciber amenaza es usada para colocar malwares en los ordenadores afectados con el fin de robar información financiera y bancaria.

En la máquina afectada, el virus Emotet intenta obtener privilegios administrativos. Si no lo logra, entonces se ejecuta a sí mismo a través de otros procesos del sistema. También realiza varios cambios en el sistema con el fin de iniciarse con el arranque del sistema, reunir información del mismo, encriptarlo y luego enviar datos a su servidor de Comando y Control.

La mayoría de los programas de seguridad identifican a esta ciber amenaza como:

- Mal/Emotet-E

- Troj/Inject-CRI

- Troj/Agent-AWUQ

- Troj/Wonton-ABA

- Mal/Generic-S

- C2/Generic-B

- Mal/Emotet-*

- HPmal/Emotet-A

- HPmal/Emotet-B

- Troj/EmotMem-A

- Mal/EncPk-ACW

A pesar de esto, el troyano puede ser detectado. La eliminación de Emotet es bastante complicada debido a su funcionalidad tan específica. El gusano está diseñado para evitar la detección. Por ejemplo, el malware puede esconderse bajo sí mismo bajo procesos con nombres aleatorios o aparentemente legítimos, por ejemplo, wingroup.exe o servicelog.exe.

Los archivos relacionados con Emotet normalmente se colocan en los siguientes directorios:

- C:\Windows\

- C:\Windows\system32\

- C:\Windows\Syswow64\

- C:\Usuarios\\AppData\Local\Temp\

Guía de eliminación manual de Emotet:

Eliminar Emotet usando Safe Mode with Networking

El troyano Emotet puede estar programado para bloquear la instalación de poderosos programas de seguridad. Por ello, sigue las instrucciones de abajo para reiniciar tu ordenador en Modo Seguro con Funciones de Red:

-

Paso 1: Reinicia tu ordenador para Safe Mode with Networking

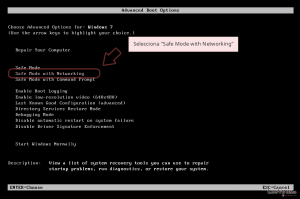

Windows 7 / Vista / XP

- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

- Selecciona Safe Mode with Networking de la lista.

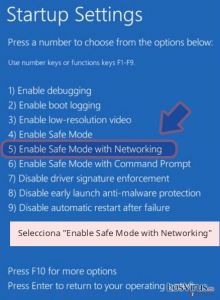

Windows 10 / Windows 8

- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

- Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Networking en la ventana Startup Settings.

-

Paso 2: Eliminar Emotet

Loguéate en tu cuenta infectada y comienza a navegar. Descarga Reimage u otro programa anti-spyware legítimo. Actualízalo antes de ejecutar un escaneo completo del sistema y elimina los archivos maliciosos que pertenezcan al ransomware y completa la eliminación de Emotet.

Si el ransomware está bloqueando Safe Mode with Networking, intenta el método adicional.

Eliminar Emotet usando System Restore

Si aún así no eres capaz de deshacerte del troyano, intenta el método del Símbolo del Sistema. Los pasos de abajo te guiarán a través del proceso:

-

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP

- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

- Selecciona Command Prompt de la lista.

Windows 10 / Windows 8

- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

- Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

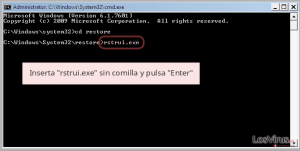

- Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

2. Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

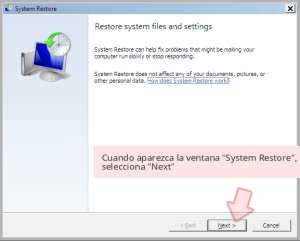

3. Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de Emotet. Tras hacer esto, haz click en Next.

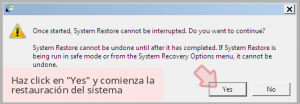

4. Ahora haz click en Yes para comenzar la restauración del sistema.

Una vez que restaures tu sistema a su fecha anterior, descarga y escanea tu ordenador con Reimage y asegúrate de que la eliminación de Emotet se ha realizado correctamente.

Con información de LOSVIRUS y de welivesecurity por ESET.

Nota: Las laptop de los médicos del Hospital Pediátrico Pedro A. Pérez se les va a cancelar la navegación en hasta verificar que todas posean antivirus instalado, de preferencia cubana (Segurmática Antivirus) actualizado y con licencia. Para más información direigirse al departamento de Informática de la institución.